Description:

这篇博客用来存访云计算课程中的作业以供老师检查.

云计算作业一

1-1 云使能技术包括哪些技术组件?用一句话简要说明其关键特征

技术组件

宽带网络和Internet架构

使用网络路由器和交互机的无连接分组交换与基于路由器的互联来进行Internet通信

数据中心技术

存储系统技术包括磁盘阵列和存储虚拟化

增加存储容量的技术组件包括DAS(直接连接存储)、SAN(存储区域网络)、和 NAS(网络连接存储)

虚拟化技术

通过采用基于操作系统的虚拟化或者基于硬件的虚拟化来实现提供硬件无关性、资源复制、服务器整合的支持以及更加灵活的扩展性。

Web技术

Web浏览器客户端和Web服务器为基本组件,通过Web浏览器来显示Web应用的用户界面

多租户技术

即多重租赁技术,是一种软件架构技术,它是在探讨与实现如何于多用户的环境下共用相同的系统或程序组件,并且仍可确保各用户间数据的隔离性。

服务技术

云使能技术的关键特征

所有的云必须连接到网络,同时利用数据中心技术集中存放IT资源,应用虚拟化技术将物理IT资源转换为虚拟IT资源,从而提供了硬件无关性、服务器整合、资源复制、对资源更强的支持和可扩展性;使用Web技术作为云服务的实现介值和管理接口;设计多租户技术使多个用户在逻辑上同时访问一个应用;其中的服务技术是云计算的基石,形成了“作为服务”的云交付模型的基础。

1-2 列举至少3种虚拟化软件,并用一句话概括其特点

VMware系列

VMware workstation(适合单台计算机使用)、VMware vsphere(VMware esxi)、VMware Fusion(Mac)

OpenVZ

开源 基于linux 虚拟机和宿主机共用一个内核

VirtualBox

开源

Hyper-V

只支持Microsoft自家的系统,属于服务器级的.

概括特点

把一台物理计算机虚拟成多台逻辑计算机,每个逻辑计算机里面可以运行不同的操作系统,相互不受影响,实现对于硬件资源的充分利用

云计算作业二

2-1 列举威胁作用者有哪些,并简要说明

威胁作用者概念

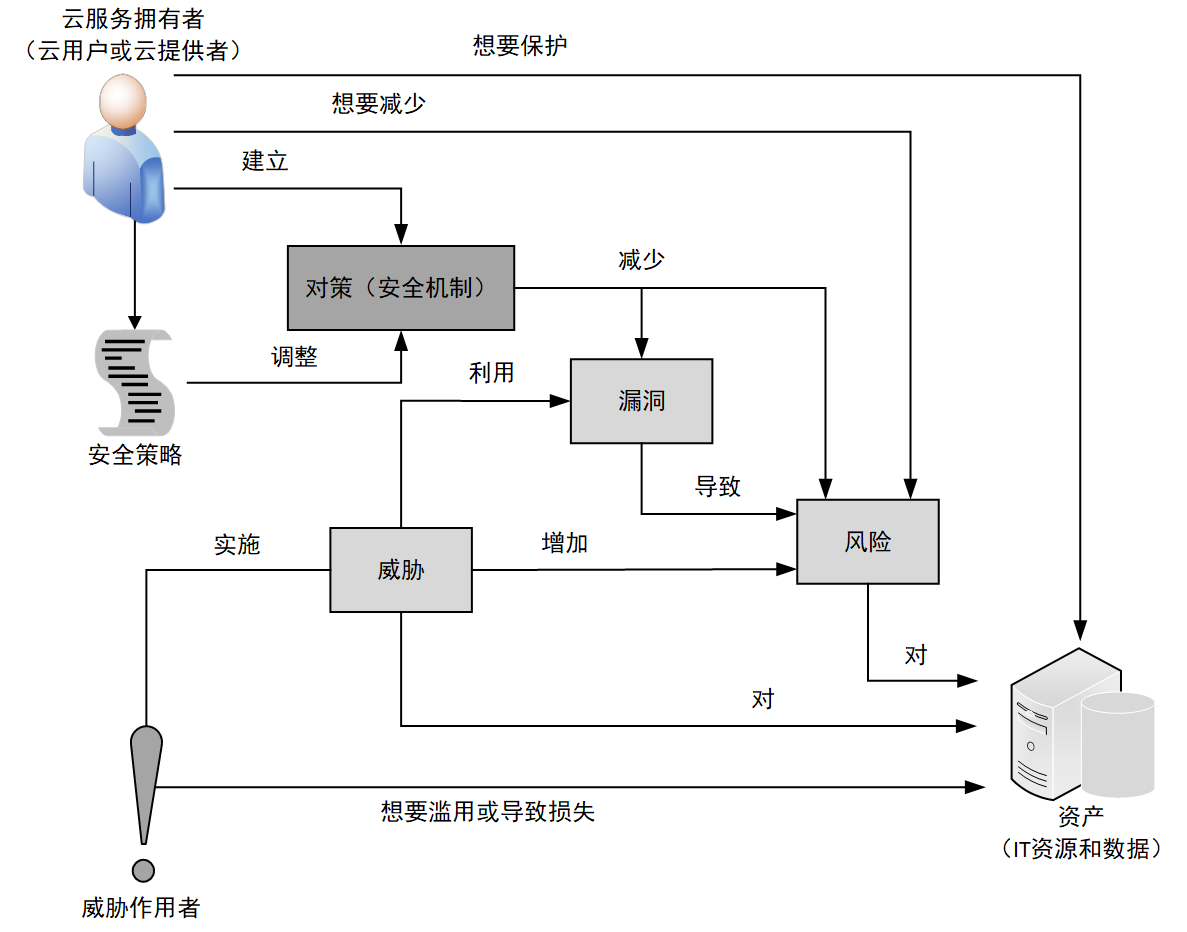

威胁作用者是引发威胁的实体,因为与它能够实施攻击。云安全威胁可能来自内部也可以来自外部,可能来自于软件程序。相对于漏洞、威胁和风险以及安全策略和安全机制建立起来的保护措施而言,威胁作用者所承担的角色,如下图所示:

匿名攻击者

匿名攻击者是云中没有权限、不被信任的云服务用户,它通常是一个外部软件程序,通过公网发动网络攻击。当匿名攻击者对安全策略和防护所致有限时,这会抑制它们形成有效攻击的能力。因此,匿名攻击者往往诉诸绕过账号或窃取用户证书的手段,同时使用能够确保匿名性或需要大量资源才能被检举的方法。

恶意服务作用者

恶意服务作用者能截取并转发云内的网络流量。它通常是带有被损害的或恶意逻辑的服务代理或伪装成服务代理的程序,也有可能是能够远程截取并破坏消息内容的外部程序。

授信的攻击者(恶意租户)

授信的攻击者与同一云环境中的云用户共享IT资源,是被授权过的,试图利用合法的证书来把云提供者以及它们共享IT资源的云租户作为攻击目标。不同于匿名攻击者(它们是非授权的),授信的攻击者通常滥用合法的证书或通过挪用敏感和保密的信息,在云的信任边界内部发动攻击。恶意租户能够使用基于云的IT资源做很多非法之用,包括非法入侵认证薄弱的进程、破解加密、往电子邮件账号发送垃圾邮件、发起拒绝服务等常见的攻击等.

恶意的内部人员

恶意的内部人员是人为的威胁作用者,它们的行为代表云提供者或者与之有关。它们通常是现任或前任雇员,或是能够访问云提供者资源范围的第三方。这种类型的威胁作用者会带来极大的破坏可能性,因为恶意的内部人员可能拥有访问云用户IT资源的管理特权。

2-2 列举云安全威胁有哪些,并简要说明

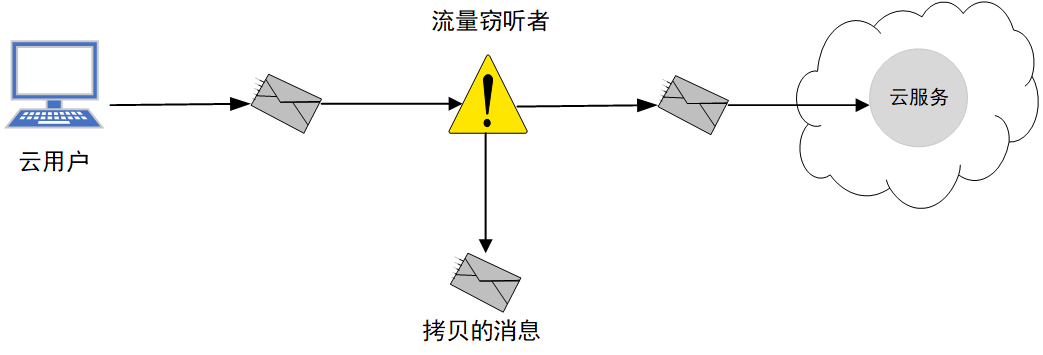

流量窃听

流量窃听是指当数据在传输到云中或在云内部传输时(通常是从云用户到云提供者)被恶意的服务作用者被动地截获,用于非法的信息收集之目的,这种攻击的目的就是直接破坏数据的保密性,可能也破坏了云用户和云提供者之间关系的保密性。由于这种攻击被动的本质,这种攻击更容易长时间进行而不被发现,如下图所示:

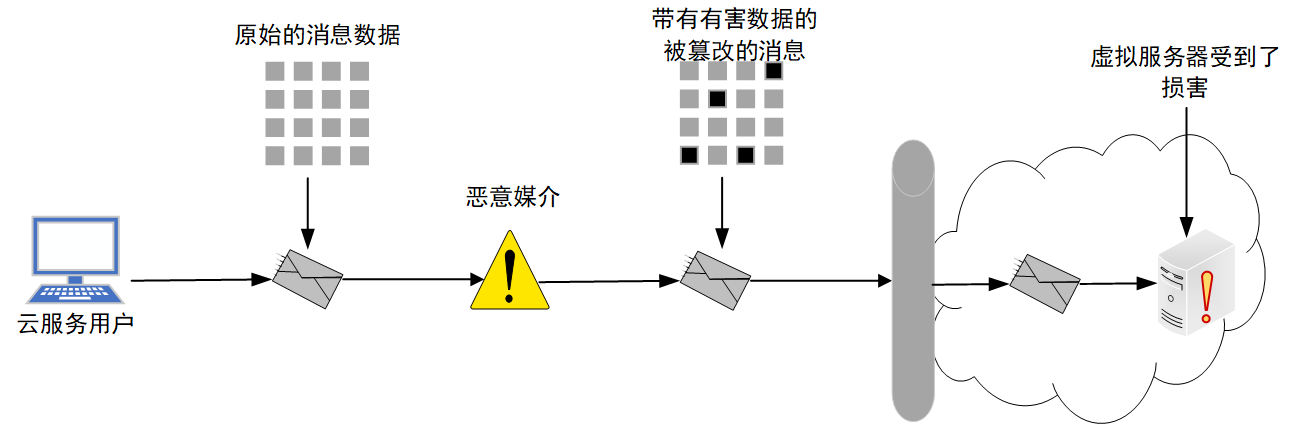

恶意媒介

恶意媒介威胁是指消息被恶意服务作用者截获并且被篡改,因此可能会被破坏消息的保密性和完整性。它还有可能在把消息转发到目的地之前插入有害的数据。下图说明了一个常见的恶意媒介攻击的例子:

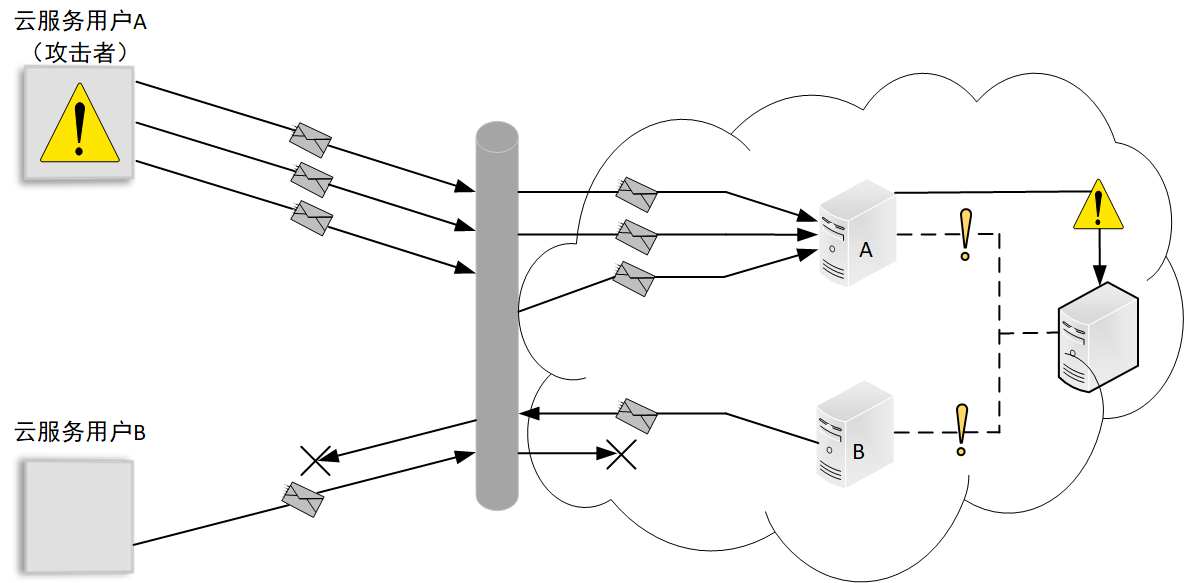

拒绝服务

拒绝服务(Dos)攻击的目标是使IT资源过载至无法正确运行。这种形式的攻击通过是以以下方式之一发起的:

1)云服务上的负载由于伪造的消息或重复的通信请求不正常地增加。

2)网络流量过载,降低了响应性,性能下降。

3)发出多个云服务请求,每个请求都设计成消耗过量的内存和处理资源。

成功的DOS攻击使得服务器性能恶化或失效,如下图所示:

如上图所示,云服务用户A向位于虚拟服务器A上的云服务发送多个消息,这超过了底层物理服务器的容量,导致虚拟服务器A和B中断服务。结果,合法的云服务用户(如云服务用户B)无法与任何位于虚拟服务器A和B上的云服务通信。

授权不足

授权不足攻击是指错误地授予攻击者访问权限或是授权太宽泛,导致攻击者能够访问到本应该受到保护的IT资源。通常结果就是攻击者获得了对某些IT资源的直接访问的权利,这些资源实现的时候是假设只能是授信的用户程序才能访问的。这种攻击的一种变种称为弱认证,如果用弱密码或共享来保持IT资源就可能导致这种攻击。在云环境内,根据IT资源的范围和攻击者获得的对IT资源的访问权限范围,这类型的攻击可能会产生严重的后果。